FBI ostrzega przed ransomware

22 stycznia 2015, 09:50FBI informuje o rosnącej liczbie infekcji oprogramowaniem typu ransomware. Ofiarami cyberprzestępców padają zarówno użytkownicy indywidualni jak i przedsiębiorstwa. Biuro zaleca instalowanie oprogramowania blokującego wyskakujące okienka.

Obumierające komórki ostrzegają swoje komórki macierzyste

12 maja 2015, 10:46Komórki ginące w wyniku radio- czy chemioterapii wysyłają komórkom macierzystym sygnał, dzięki któremu te ostatnie mogą się ukryć i uniknąć tego samego losu.

Nowy implant bez splątań

10 sierpnia 2015, 12:46Eliminując splątania, naukowcy z zespołu dr. Davida A. Weitza z Uniwersytetu Harvarda uzyskali nowy materiał na implanty medyczne - ultramiękką suchą gumę silikonową, której cechy można dostosowywać do tkanki docelowej.

Działy techniczne doradzają usunięcie Windows 10

9 listopada 2015, 09:40Serwis Laptopmag przeprowadził badania pracy działów wsparcia technicznego firm Dell, HP i Lenovo. Okazało się, że pracownicy tych działów często uważają, że problemy, z którymi dzwonią klienci, są spowodowane przez Windows 10 i doradzają... usunięcie tego systemu z laptopa.

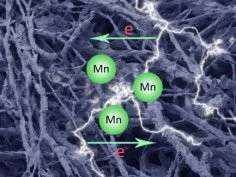

Grzyby nowym źródłem materiałów elektrochemicznych

18 marca 2016, 13:01Naukowcy wykazali, że grzyb pleśniowy Neurospora crassa przekształca magnez w kompozyt mineralny o korzystnych właściwościach elektrochemicznych.

NASA sięgnie po wodę z Księżyca

22 lipca 2016, 10:39Kilkanaście tajwańskich instytucji badawczych podpisało kontrakt z NASA, w ramach którego wspólnie stworzą księżycowy łazik lądownik. Ma on trafić na Srebrny Glob już w 2020 roku

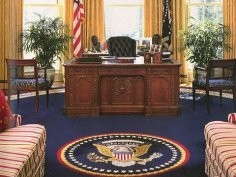

Co dalej z przejęciem Time Warner przez AT&T?

10 listopada 2016, 12:36W czasie zakończonej sukcesem kampanii prezydent-elekt Donald Trump zapowiadał, m.in., zablokowanie przejęcia Time Warner przez AT&T, a nawet wspomniał o tym, że zgoda na przejęcie przed 5 laty NBCUniversal przez Comcast była niewłaściwą decyzją

Skąd wiadomo ile lat liczy Słońce?

28 marca 2017, 08:11Ludzkość od zarania swojej historii spoglądała z nadzieją, wiarą i trwogą w niezmienne, jak i nieprzewidywalne dla niej ruchy mikrych światełek na niebie, które do dziś, nawet w dobie powszechnego zanieczyszczenia światłem naszego nieboskłonu fascynują tak wielu. Dlaczego tak chętnie spoglądaliśmy, jako ludzie, w to, czego nie rozumieliśmy? Dlaczego próbowaliśmy zrozumieć?

Odkryto wrak USS Indianapolis, okrętu, którego załogę zaatakowały rekiny

24 sierpnia 2017, 16:02Media informują o znalezieniu jednego z najbardziej poszukiwanych wraków, okrętu USS Indianapolis, którego zatonięcie to jednocześnie śmierć największej liczby marynarzy w historii US Navy. Dodatkowej grozy całej sytuacji dodaje fakt, że wielu z nich zostało zabitych i pożartych przez rekiny.

Niskie dawki alkoholu pomagają w oczyszczaniu mózgu ze zbędnych i szkodliwych substancji

6 lutego 2018, 13:02Niewielkie ilości alkoholu zmniejszają stan zapalny i pomagają oczyścić mózg z toksyn, także z tych związanych z chorobą Alzheimera (ChA).